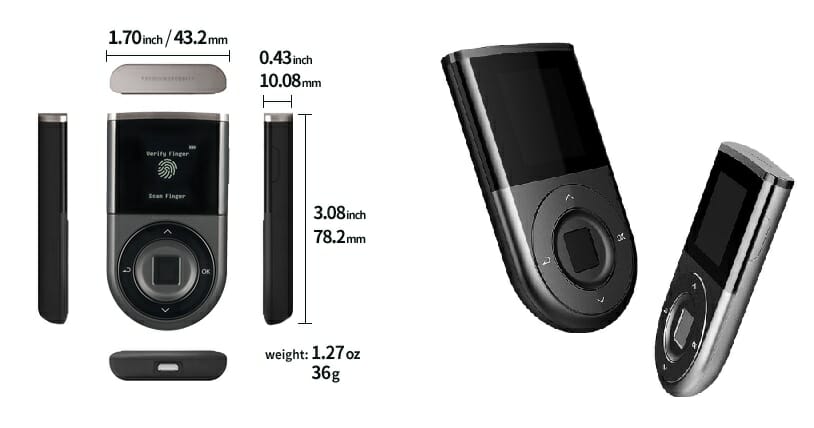

D'Cent una wallet fría desde Corea del Sur, por que no solo existe Ledger y Trezor

En este caso vamos a hablar sobre D'Cent, una empresa de Corea del Sur que propone sus dispositivos para guardar criptomonedas de forma segura, las tan populares hard wallets, que en su general predominan las dos más conocidas, Ledger y Trezor, lo cual no quita que existan más y buenas alterativas disponibles. Esta empresa lleva […]

hello world!